Adobe Flash Player 신규 취약점 6종에 대한 업데이트 발표

[보안뉴스 민세아] Adobe사는 Adobe Flash Player에서 발생하는 신규 취약점을 해결한 보안 업데이트를 발표했다. 낮은 버전 사용자는 악성코드 감염에 취약할 수 있으므로 해결방안에 따라 최신버전으로 업데이트할 것을 권고하고 있다.

업데이트된 취약점은 다음과 같다.

△메모리 손상 취약점(CVE-2015-0332 ~ 0333, CVE-2015-0335, CVE-2015-0339)

△type confusion 취약점(CVE-2015-0334, CVE-2015-0336)

△크로스 도메인 정책 우회 취약점(CVE-2015-0337)

△파일 업로드 제한 우회 취약점(CVE-2015-0340)

△정수 오버 플로우 취약점(CVE-2015-0338)

△Use-After-Free 취약점(CVE-2015-0341 ~ 0342)

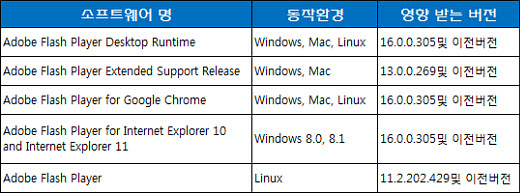

▲영향 받는 소프트웨어

Windows, Mac 환경의 Adobe Flash Player desktop runtime 사용자는 Adobe Flash Player17.0.0.134 버전으로 업데이트를 적용하고, Adobe Flash Player Extended Support Release 사용자는 13.0.0.277 버전으로 업데이트를 적용하면 된다.

Linux 환경의 Adobe Flash Player 사용자는 11.2.202.451 버전으로 업데이트를 적용하고, Google Chrome에 Adobe Flash Player를 설치한 사용자는 자동으로 Adobe Flash Player 17.0.0.134이 포함된 최신 업데이트가 적용된다.

Windows 8.x의 Internet Explorer에 Adobe Flash Player를 설치한 사용자는 자동으로 Adobe Flash Player 17.0.0.134이 포함된 최신 업데이트가 적용된다.

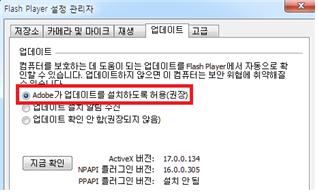

또는 자동 업데이트를 이용하여 Adobe Flash Player 17.0.0.134 버전으로 업데이트를 적용할 수 있다. Flash Player버전 확인 및 자동 업데이트 설정 방법은 다음과 같다.

1. 제어판에서 Flasy Player를 클릭(아이콘이 보이지 않을 경우 보기 기준을 ‘큰 아이콘’으로 변경

2. Flash Player설정 관리자에서 업데이트탭 클릭 후 ‘Adobe가 업데이트를 설치하도록 허용(권장)’ 클릭

기타 자세한 사항은 아래의 참고사이트를 확인하거나 한국인터넷진흥원 인터넷침해대응센터(국번없이 118)로 문의하면 된다.

[참고사이트]

1. https://helpx.adobe.com/security/products/flash-player/apsb15-05.html

[용어 정리]

Type Confusion : 객체의 타입(type)을 혼동하여 발생하는 오류 및 취약점

Use-After-Free : 소프트웨어 구현 시 동적 혹은 정적으로 할당된 메모리를 해제했음에도 불구하고 이를 계속 참조(사용)하여 발생하는 취약점

출처: 보안뉴스 http://www.boannews.com/media/view.asp?idx=45659&kind=1&search=title&find=Adobe+Flash+Player+%BD%C5

민세아 기자 boan5@boannews.com

'etc' 카테고리의 다른 글

| 안전한 인터넷의 시작 - 개인정보 유출 차단 TIP (0) | 2015.04.08 |

|---|---|

| "혁신적 라이선스" 팔콘스토어, SW 정의 데이터센터 솔루션 발표 (0) | 2015.03.24 |

| 한글 임의코드 실행 취약점 발견..보안 업데이트 권고 (0) | 2015.03.24 |

| Aspose.Total for Java (0) | 2015.03.23 |

| Aspose.Total for .NET (0) | 2015.03.23 |

댓글